本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

ワークフローの自動化ツール「n8n」における脆弱性(CVE-2026-21858)を狙った攻撃

今月は、ワークフローの自動化ツール「n8n」における脆弱性(CVE-2026-21858)を狙った攻撃を新たに観測しました。本脆弱性は、1/7(水)に公開されたもので、攻撃者に悪用された場合、任意のファイルを閲覧されてしまう恐れがあります。

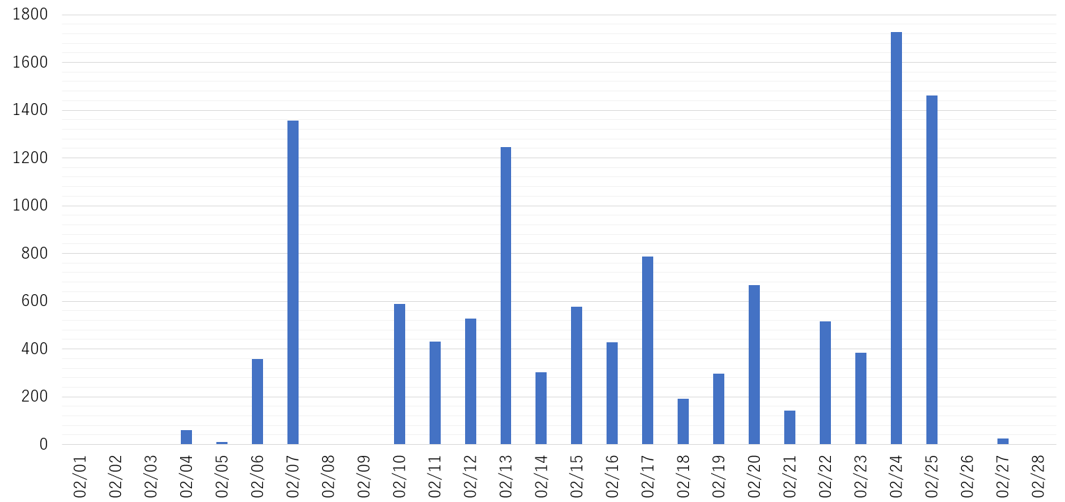

下図は、本脆弱性を狙った攻撃の検知数推移です。弊社SOCでは2/4(水)に初観測しております。本脆弱性のCVSS値(脆弱性の深刻度)は、10.0(Critical)と評価されており、既にPoC(概念実証コード)が公開されているため、当該製品を使用されている場合は、早急に最新のバージョンにアップデートすることをお勧めします。

|

以下は、弊社SOCで検知した攻撃例です。POSTボディの「filepath」パラメータに指定した「/proc/self/environ」の閲覧を試みた通信となっています。

|

POST /form/avatar HTTP/1.1 |

下表は、本脆弱性を狙った攻撃元国です。フランスからの攻撃を多数観測しています。

| # | 2026年2月 | |

| 1 | フランス | 98.0% |

| 2 | 日本 | 1.4% |

| 3 | アメリカ | 0.2% |

| 4 | 香港 | 0.1% |

| 5 | オーストラリア | 0.1% |

影響対象

- 1.65.0 以上 ~ 1.121.0 未満

対策方法

修正済みのバージョンにアップデートしてください。

参考情報

- GitHub: Unauthenticated File Access via Improper Webhook Request Handling

https://github.com/n8n-io/n8n/security/advisories/GHSA-v4pr-fm98-w9pg - CVE: CVE-2026-21858

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2026-21858

MBSD-SOC

おすすめ記事