本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

1. はじめに

皆さま、いかがお過ごしでしょうか。CIG(Cyber Intelligence Group)の浦田です。

前回の投稿から少し間が空いてしまいましたが、気づけばもう4月ですね。4月といえば新生活の季節。先日、新入社員の入社式の集合写真を見ていて、ふと「自分にもあんな時期があったな」と当時を思い出しました。彼ら、彼女らのフレッシュな表情を見ていたら、こちらも初心に返ってフレッシュな気持ちで業務に取り組みたいな、と改めて感じたところです。

私はと言いますと、ここ最近は「CIG Ransomware Information Portal」のリリース作業に関わっていました。本システムは、ランサムウェアグループの動向や相関関係などの脅威情報を集約・可視化する独自のWebアプリです。ランサムウェアグループの動向や相関関係を調べる業務に携わっている方や、そうしたテーマに関心のある方にご活用いただければ幸いです。

さて、システムリリースではしばらく攻撃者側の情報ばかりを扱っていたので、本ブログでは視点を変えて、被害を受けた企業側の目線でデータを眺めてみたいと思います。

サイバー攻撃に関する記事は世の中にたくさんありますが、「じゃあ自社が被害に遭ったらどう動けばいいの?」という問いに、具体的な数字で答えてくれる資料は意外と少ないものですね。そこで今回は、CIGが日々の業務を通じて観測・収集してきた、2023年から現在まで約3年分の国内企業・団体のサイバー攻撃被害公表情報を分析しました。観測対象は約500件のインシデントで、続報も含めると公表文の総数は約800件にのぼります。攻撃トレンドはもちろん、「他社はいつ・何を・どのくらいの回数公表しているのか」という公表実務の実態まで見えてきます。

セキュリティ担当者の皆さまが、自社の対策見直しや、万が一の備えの参考にしていただければ幸いです。

2. 公表のタイミング 「中央値5.6日、平均27.1日」が意味するもの

まず最初に見ていきたいのは、公表のタイミングです。

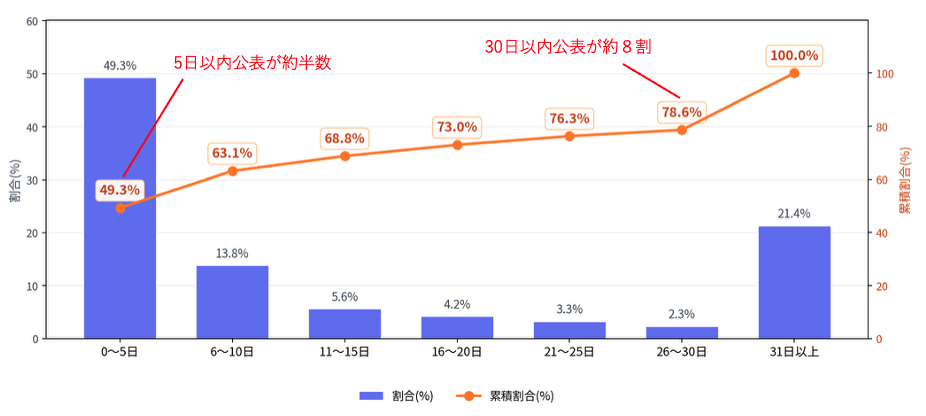

図1:被害発覚から第一報までの日数

グラフ(図1)は、被害発生(または発覚)から第一報公表までにかかった日数を5日ごとに区切って集計したものです。棒グラフが各期間の件数割合、折れ線グラフがそれを左から足し上げた累積割合を示しており、折れ線をたどれば「○日までに全体の何%が公表済みか」が一目で分かります。これを見ると、5日以内の公表が約半数、30日以内の公表が約8割であることが分かります。また、計算をすると、公表日の中央値は 5.6日、平均値は 27.1日となり、約5倍の開きがあります。

これが何を意味するかというと、ほとんどの企業は比較的早い段階で第一報を出しているということです。

一方、平均を押し上げているのは「公表まで31日以上かかった企業」で、全体の約2割がこのケースです。公表文から確認できる原因としては、被害状況の把握や調査に時間を要した、影響を受ける取引先が多く調整に時間を要した、といった理由が挙げられます。

実務担当者の視点で考えると「5日以内」というのは、全容が見えていない状態でも第一報を出している企業が相当数あるということです。実際、公表情報を読むと第一報には「現在調査中」「影響範囲は確認中」という表現が多数出てきます。

つまり、「分かっていることだけでも早く出す」という方針が、傾向として広く見られると言えそうです。ただし、全容解明前の公表には両面があります。

メリット: 主導権を保てる(攻撃者側のリーク公開に先手を打てる)、二次被害の防止や取引先・顧客への説明責任につながる、ステークホルダーの不安を和らげられる

デメリット: 不確定情報が後の調査で覆るリスク、問い合わせ対応でインシデント対応の工数を奪われる、攻撃者に手の内を読まれる可能性

このことを踏まえつつ「素早く効果的な第一報を出す」ためには、事前の準備がとても重要です。インシデント発覚後にゼロから広報文面を考えていたら、5日では到底間に合いません。雛形の用意、公表判断の権限者の明確化、広報・法務・経営層のエスカレーションフロー、このあたりを平時に整えておくことが、有事の初動の速さを左右します。

なお、公表方針を検討する際には、NISC(現・国家サイバー統括室)と経済産業省が2023年3月に公表した「サイバー攻撃被害に係る情報の共有・公表ガイダンス」が参考になります。公表のタイミングや、専門機関との「情報共有」と社会一般への「公表」の切り分けなど、実務的な考え方が整理されています。

3. 侵入経路 脆弱性悪用、なかでもVPN機器が目立つ

次に、攻撃者がどこから侵入してきたかを見ていきましょう。

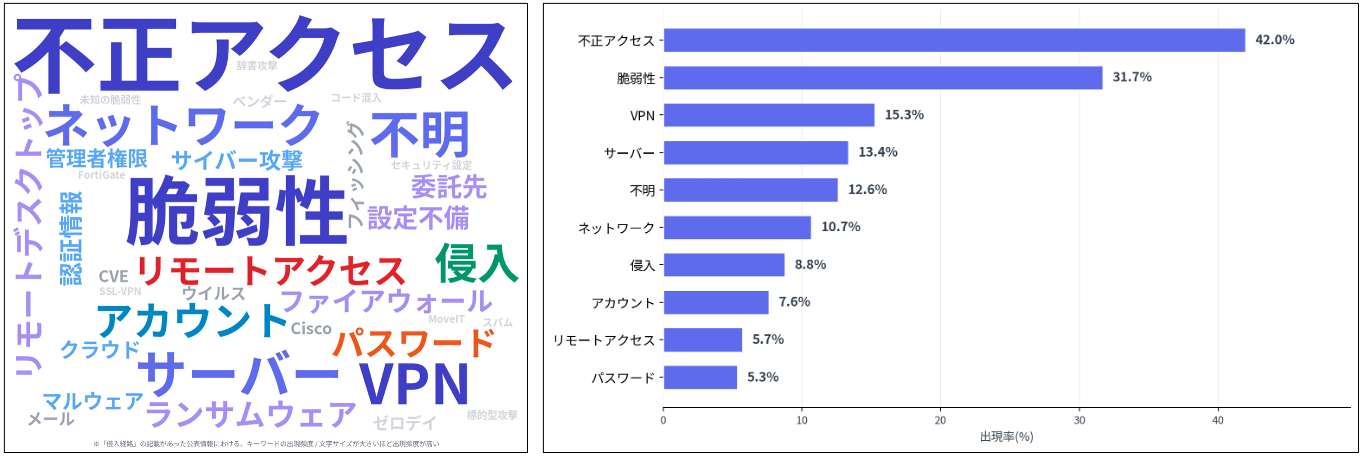

約800件の被害公表文のうち、「侵入経路」に関する記述を分析すると、そこに登場するキーワードの出現頻度はこのようになっています(図2)。

図2:侵入経路キーワードクラウドと出現率TOP10

1位の「不正アクセス」は汎用的な表現なので、実質的な侵入手口としては 「脆弱性」が突出していて、その内訳として「VPN」が目立ちます。実際、公表文には以下のような記述が並んでいます。

「VPN機器の脆弱性(パッチ未適用)」

「ファイアウォールVPN機能の既知脆弱性を悪用した不正アクセス」

「保守用SSL-VPN装置の脆弱性」

「VPNルータの設定不備からのリモートアクセス」

既知の脆弱性へのパッチ適用が追いついていなかったケースや、設定不備により侵入を許している実態が読み取れます。

この傾向は、警察庁の統計とも一部重なります。警察庁が2026年3月に公表した「令和7年におけるサイバー空間をめぐる脅威の情勢等について」を見ると、ランサムウェア被害を受けた組織へのアンケート結果とはなりますが、侵入経路の6割以上がVPN機器からの侵入だったと報告されています。

VPN機器の脆弱性が狙われ続ける理由

VPN機器は、その性質上インターネットに面していて、かつ社内ネットワークへの入り口になっています。つまり、ここに脆弱性があると「攻撃者にとって格好の侵入口」になってしまうわけです。

加えて、VPN機器のパッチ適用は次のような理由で後回しになりがちです。

24時間365日稼働しているため、計画停止の調整が大変

「テレワークが止まる」影響が大きく、現場から抵抗が出やすい

機器の管理がネットワーク管理者に属人化していて、全社のパッチ管理プロセスから漏れている

結果として、既知の脆弱性を何年も放置してしまう企業が、今も定期的に被害に遭っています。

もう一つの盲点 認証情報の管理

TOP10に「アカウント」「パスワード」が並んでいることも見逃せません。これは、脆弱性を突く攻撃とは別ルートで、認証情報の漏えいや使い回し、弱いパスワードを突かれての侵入が一定数ある、ということです。

認証情報由来の侵入は、ログを見ても「正規ユーザーのログイン」に見えてしまうため発見が遅れやすく、被害が拡大しやすい特徴があります。

経路不明のまま公表するケースも一定数ある

意外かもしれませんが、5位に「不明」が入っています。原因が判明しないまま公表せざるを得ないケースも一定数あり、公表文には以下のような記述が見られます。

「不正アクセス(具体的な経路は不明)」

「標的型攻撃(詳細不明)」

「メールアカウントへの不正アクセス(具体的な経路は不明)」

「複数のサーバへの不正アクセス(詳細不明)」

被害を受けたことと攻撃の種類は把握しつつも、入口を特定しきれずに公表している状況がうかがえます。

侵入経路が分からないままでは再発防止策も絞り込みにくく、同じ攻撃を繰り返される懸念も残ります。ログの保全と監視体制が足りていないことの裏返しでもあるので、「経路不明で公表せざるを得ない状態にならないよう平時から備えておく」という観点からも、見過ごせないポイントです。

とはいえ、これはネガティブな話ばかりでもありません。経路が特定できていなくても 「分かっていないことは分かっていない」と正直に開示する姿勢の表れでもあります。取引先や顧客への説明責任を優先して、調査の完了を待たずに出す、これは近年の公表実務のトレンドとも重なります。

2026年の新しい動き 「クラウド」がランクイン

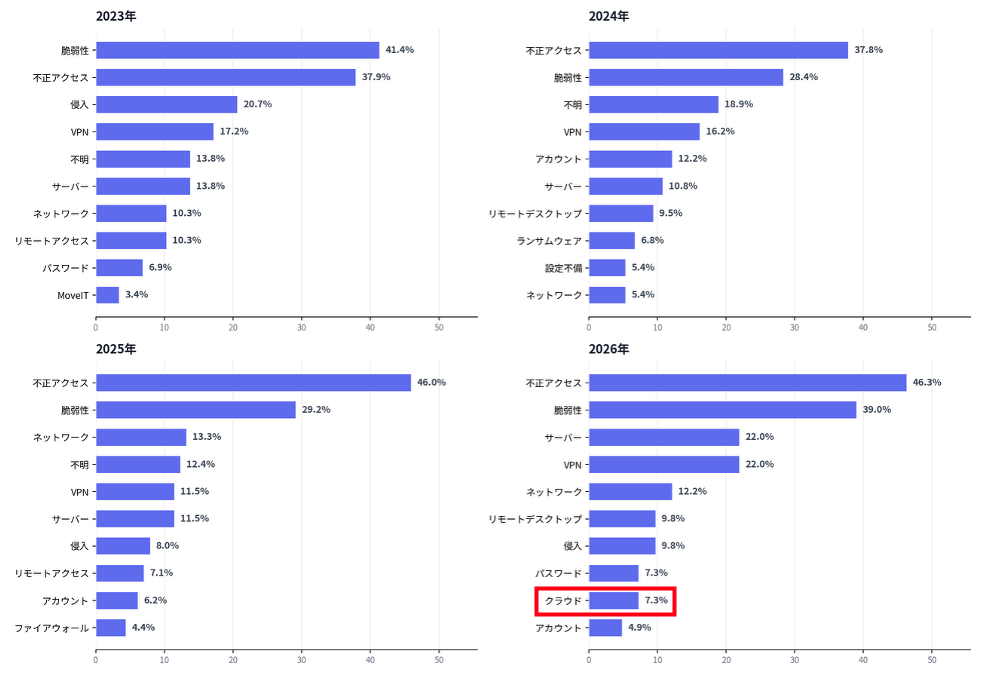

キーワードの出現率を年別に並べると、侵入経路の変化に気付くこともできます。

図3:侵入経路キーワードの出現率推移

特に興味深いのは、2026年に「クラウド」が初めてTOP10入りしたことです(図3)。まだデータが少ないので断定はできませんが、クラウド環境が侵入経路として言及されるケースが出始めているのは事実です。

弊社吉川による寄稿記事でも、「クラウドを狙う新たなランサム攻撃」として、こうした動きに触れており、今後の動向に注目しておきたいポイントです。

実務におけるポイント

これらを踏まえると、優先度の高い対策が見えてきます。

・VPN機器・ファイアウォール等、境界機器のパッチ適用の優先度を上げる。

・多要素認証(MFA)をVPNや管理者アカウントから順に導入する。パスワードだけの防御は、もう成り立たないと考えたほうが安全です。

・ログの保全と監視体制を整える。侵入経路を特定できる状態にしておくことが、再発防止の出発点です。

・クラウド環境の設定ミス・権限管理を定期点検する。特にID・アクセス管理(IAM)やアクセスキーの管理は穴になりやすい部分です。

4. 被害公表の「段階性」 第一報・第二報・第三報で語られる内容は変わる

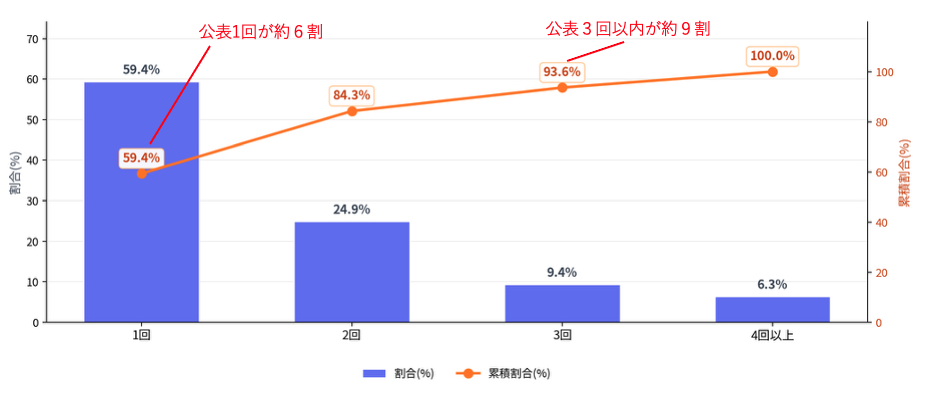

この章は、今回の分析で個人的に一番興味深いと感じた部分です。まずは、1回のインシデントに対して、企業が何回公表情報を出すのかを見ていきましょう。

図4:インシデントあたりの公表回数

第一報で完結するインシデントが約6割、続報を含め三報以内に収まるインシデントが約9割。一部では四報以上の続報が出ていますが、多くは「三報までで完結」する構造になっています(図4)。

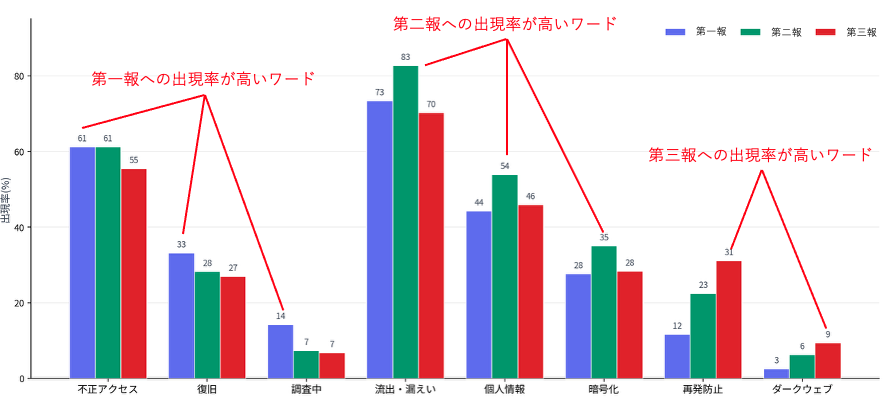

さらに興味深いのは、公表回数によって語られる内容が変わることです。

図5:公表回ごとのキーワード出現率

公表回数ごとのキーワード出現率を詳しく見ていきましょう(図5)。

第一報(初動フェーズ) 「不正アクセスがありました、調査中です」

第一報で頻出するのはこんなキーワードです。

不正アクセス(出現率約61%)

復旧(約33%)

調査中(約14%)

第一報の段階では、「何が起きたか(不正アクセス)」「事業をどう立て直すか(復旧)」「現時点で分かっていないことは調査中である」という、事実と現状を率直に伝えるキーワードが他の段階より高い傾向にあります。詳細が見えていない段階であることを率直に伝えつつ、被害の全容より先に起きた事実と初動を開示するのが第一報の基本姿勢だと言えます。

第二報(調査フェーズ) 「流出の可能性があります、個人情報が含まれます」

第二報になると、キーワードの顔ぶれが少し変わります。

流出・漏えい(出現率約83%、第一報から上昇)

個人情報(約54%、第一報から上昇)

暗号化(約35%、第一報から上昇)

外部専門家の調査が進み、「何が漏れた可能性があるか」「どんな種類のデータが影響を受けたか」がより具体的になってくるフェーズです。件数や対象者の属性が具体的に書かれ始めるのもこの段階。「流出・漏えい」「個人情報」「暗号化」といった被害実態を表すキーワードがいずれもピークを迎えるのが第二報の特徴です。

第三報(最終報告フェーズ) 「再発防止策を実施しました、ダークウェブへの情報流出についても調査しました」

第三報では、また内容がシフトします。

再発防止(出現率約31%、第二報の約23%、第一報の約12%から段階的に増加)

ダークウェブ(約10%、第二報の約6%、第一報の約3%から段階的に増加)

調査が一段落し、「今後どう対策するか」「教訓は何か」を社会に示すフェーズに入ります。ダークウェブへの情報流出の有無に言及する企業も増えてきます。

この2つのキーワードは、回を追うごとに綺麗に増加するのが特徴です。裏を返せば、最終報告で言及する要素として「再発防止策」と「ダークウェブ監視結果」が意識されている様子がうかがえます。

なぜこの段階性が重要なのか

この、「初動 → 調査 → 最終報告」という3段階は、インシデント対応の基本的な流れです。多くの企業が、この流れに沿った公表を行っています。

自社の広報テンプレートを作るとき、この段階性を意識して各フェーズで何を書くべきかの雛形を3つ用意しておくと、有事に迷わずに済みます。

第一報テンプレ: 事実確認、調査中である旨、対応体制、連絡先、(分かる範囲で)漏えいの可能性への言及

第二報テンプレ: 影響範囲、漏えい可能性のある情報、対象人数、暗号化被害の有無、外部機関への報告状況

第三報(最終報)テンプレ: 原因、再発防止策、ダークウェブ等の監視結果、今後の体制

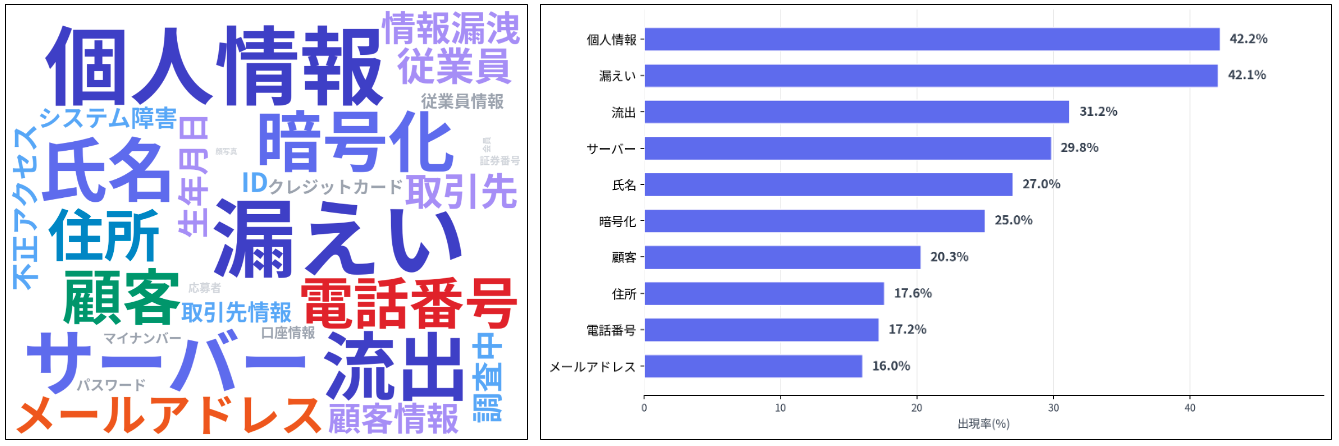

5. 何が公表されているか 「個人情報の漏えい」が主要なトピック

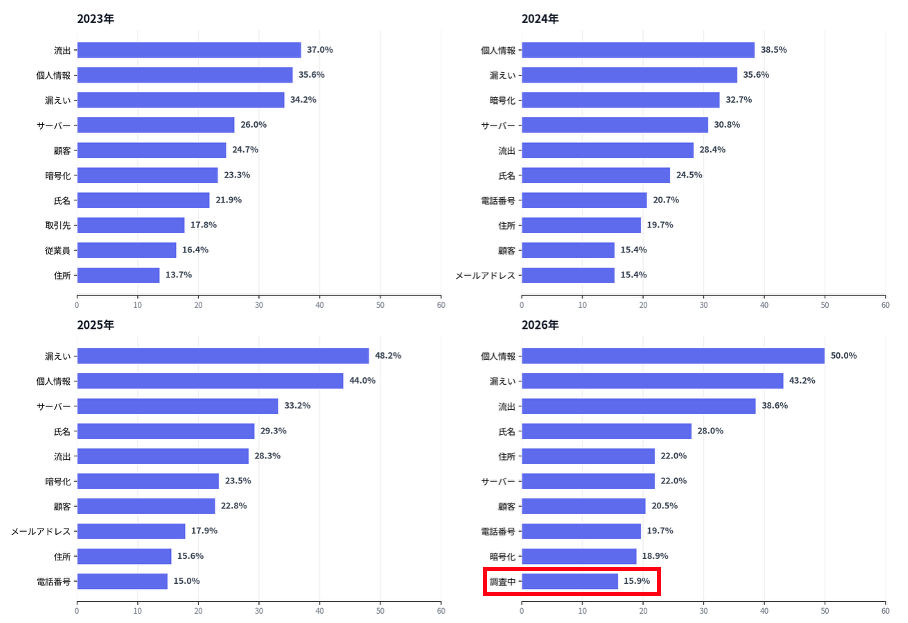

公表文の中に被害状況について記載があるものを分析すると、このようなキーワードが上位に並びます(図6)。

図6:被害状況キーワードクラウドと出現率TOP10

「個人情報」「漏えい」「流出」が圧倒的に多く、さらに「氏名」「住所」「電話番号」「メールアドレス」といった具体的な漏えい項目まで明示している企業が多いのが特徴です。また、「顧客」が7位(20.3%)に入っているほか、TOP10圏外にも「従業員」(11.8%)、「取引先」(11.3%)といったキーワードが一定数登場しており、誰の何の情報が影響を受けたかを具体的に開示しているケースが目立ちます。

つまり、被害公表の主題は「個人情報の漏えい」であり、企業は漏えいした情報の種類や対象者を具体的に開示する姿勢を取っていることがわかります。これは、個人情報保護法の改正で漏えい時の本人通知・委員会への報告が義務化された影響も大きいと思われます。

暗号化被害も発生している

TOP10の中には「暗号化」というキーワードがあります。これは「暗号化被害があった」という文脈なのか、「暗号化はされなかった」という文脈なのか、同じ単語でも、どちらの意味で使われているかで解釈が変わります。

公表文を確認したところ、そのほとんどは「サーバーのファイルが暗号化された」「一部データの暗号化被害」といった暗号化被害があったことを伝える文脈で、「暗号化はなかった」と否定的に書かれるケースはあまり見られませんでした。

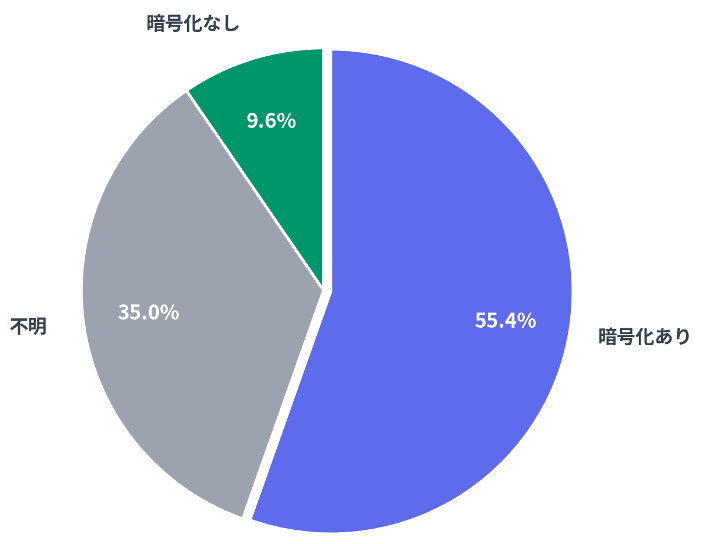

実際、本データのインシデントのうち、「暗号化なし」と明確にしているのは約10%にとどまり、逆に「暗号化あり」(ランサムウェア被害)は約55%と高い割合でした(図7)。

図7:暗号化被害の有無

2026年の新しい傾向 「調査中」のまま公表するケース

図8:被害状況キーワードの出現率推移

年別の推移を見ていくと、2026年に「調査中」が初めてTOP10入り(15.9%)しました(図8)。実際に公表文を読むと、「個人情報・機密情報流出の有無は調査中」「対象人数は調査中」「詳細件数は調査中」といった形で、確定した事実と調査中の部分を並記して公表する企業が増えているのが実態です。

これは第2章で触れた「侵入経路が不明なまま公表する」傾向と同じ流れにあります。被害の全容が見えるまで待たず、現時点で判明していることを率直に開示しておく姿勢がより明確に定着してきていると言えそうです。

6. 対応状況から見える傾向 「基本を忠実に」の実態

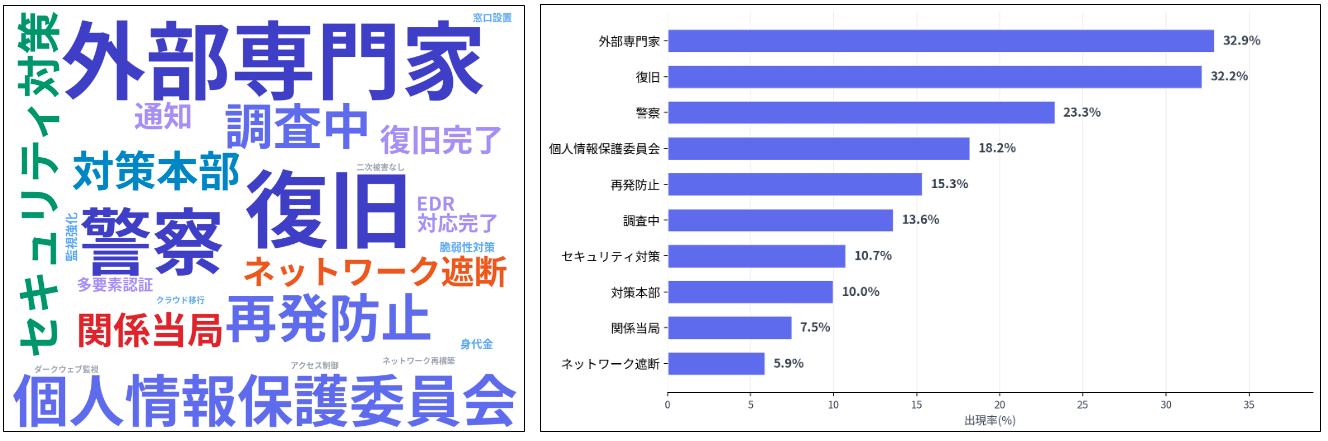

次に、被害を受けた企業がどのような対応をしているかを見てみましょう。対応状況について記載があるものを分析すると、上位のキーワードは以下の通りです(図9)。

図9:対応状況キーワードクラウドと出現率TOP10

インシデント対応の流れ

ここから読み取れる対応の流れはシンプルです。

• 外部専門家(フォレンジック業者など)に調査を依頼する

• 復旧作業を進めながら被害拡大を防ぐ

• 警察へ被害申告する

• 個人情報保護委員会へ報告する

• 再発防止策を検討・実施する

• 対策本部を設置して指揮命令系統を一本化する

公表文を読む限り、基本的な対応が実施されていることがうかがえます。

なお、公表文の「対応状況」に書かれている「ネットワーク遮断」という直接的な表現は10位(5.9%)ですが、「ネットワーク隔離」「切り離し」「サーバー停止」といった同じ意味の表現まで含めると約15%となり、被害拡大を防ぐ初動対策として一定数実施されている様子もうかがえます。

変化がないことが意味すること

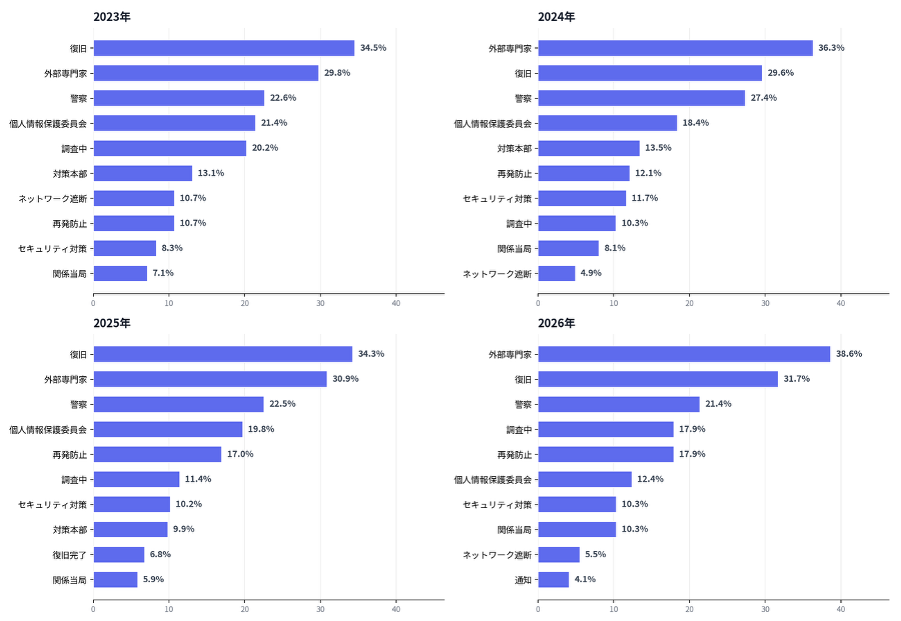

図10:対応状況キーワードの出現率推移

注目したいのは、2023年から現在まで、順位の変動はあれど上位に並ぶキーワードの顔ぶれが大きく変わっていないことです。攻撃手法は進化している一方で、公表文から見える対応は大きく変化していません(図10)。

もちろん、公表文に現れるのはあくまで「対外的に伝える範囲での対応」であり、実際の現場ではより細かい判断や技術的な工夫が行われているはずです。しかし、定型的なキーワードが毎年安定して上位を占めているということは、基本的な対応を確実にこなせる体制を普段から整えておくことが大切であると言えそうです。

この点を踏まえ、平時のうちに以下を整えておくことは、有事の判断の助けになります。

• インシデント発生時の対策本部設置フロー(誰が招集する?誰が意思決定する?)

• ネットワーク遮断の判断権限と手順(どのセグメントをどう切り離すか)

• 外部専門家等との連携

• 警察・個人情報保護委員会への報告手順と連絡先

• 広報テンプレート(第一報・第二報・最終報の3種類)

技術的対策への言及も見られる

公表文の中には、「EDR」「多要素認証」「クラウド移行」「ダークウェブ監視」といった具体的な技術対策への言及も、わずかながら見られます。

これらのキーワードが登場しているということは、再発防止策として導入されているセキュリティ施策のトレンドの一端として参考になります。まだ導入していない企業は、他社が再発防止策として採用している施策としてチェックしておくと良いでしょう。

7. 海外拠点の被害 製造業のグローバル拠点が目立つ

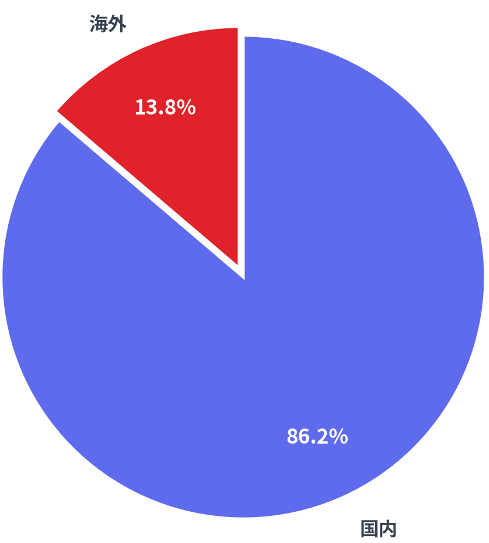

全体の約13%は海外拠点での被害でした。この海外拠点被害の中身を掘り下げてみると、いくつか興味深い特徴が見えてきます(図11)。

図11:被害発生場所(国内拠点/海外拠点)

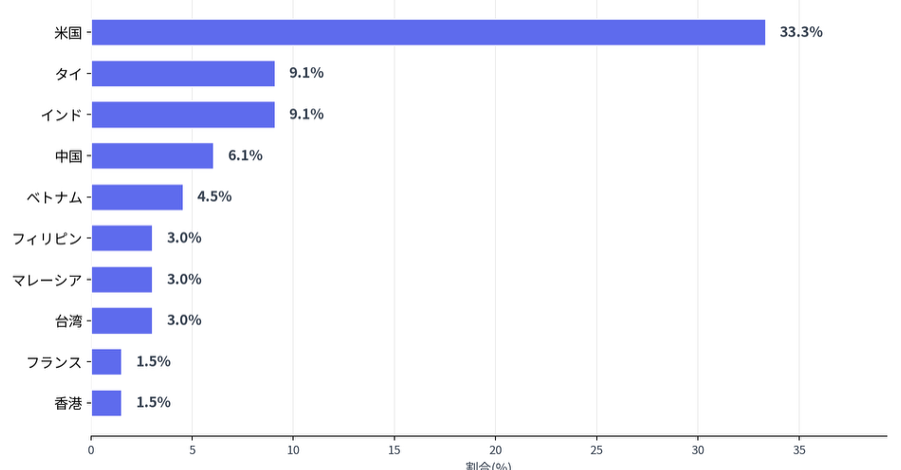

地域分布 米国が突出、次いでアジア圏

内訳を地域別に見ると、以下のようになります。

図12:海外拠点被害の地域分布

米国が突出して多く、次いでアジア圏(タイ、インド、中国、ベトナム、フィリピン、マレーシア、台湾など)が続きます(図12)。

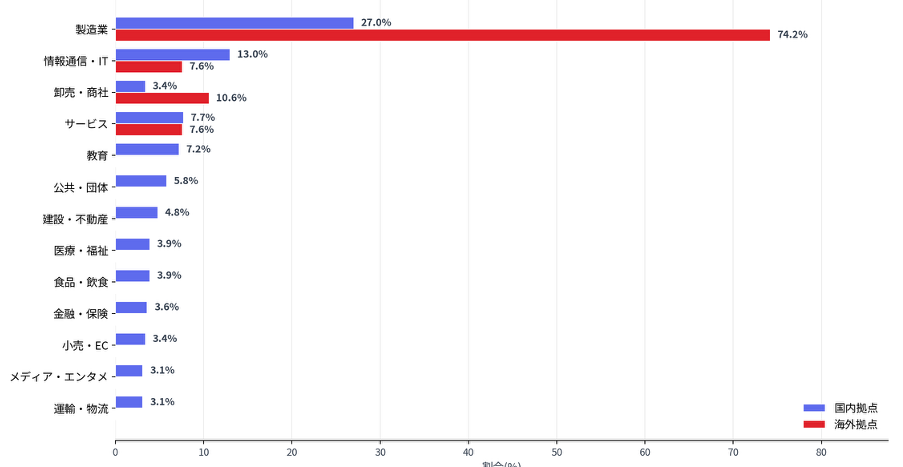

業種分布 海外拠点被害の約4分の3が製造業

さらに興味深いのは、被害企業の業種を国内・海外で比較したときの差です。企業名単位で業種を分類してみると、以下のような差が見えてきます。

図13:国内拠点/海外拠点の業種比較

国内では被害企業の業種が製造業、情報通信・IT、教育、公共・団体、建設、医療、食品、金融、小売など多岐にわたっているのに対し、海外では約4分の3が製造業、次いで卸売・商社という、非常に偏った分布になっています。教育機関、医療機関、公共団体、金融機関、小売など、国内では一定数の被害が出ている業種が、海外拠点被害ではほぼ見られません(図13)。

なぜ海外拠点は製造業の被害が目立つのか

背景として考えられるのは、海外拠点を持つ日本企業の構成です。 北米やアジアに展開している日本企業の多くは製造業や製造業に関連する商社が中心で、教育機関や公共団体、国内小売、金融機関などはそもそも海外拠点を持たないケースが多いのが実情です。そのため、海外拠点被害のうち製造業の比率が高くなる構図になりやすい、と見ることもできます。

被害の傾向 ランサムウェアの比率が高め

海外拠点被害のインシデントでは、ランサムウェアによる暗号化被害の割合が国内より若干高めです。被害内容の記載で「暗号化」というキーワードが出てくる割合は、海外拠点被害では約29%と、全体の約25%をやや上回ります。これは、運用体制やセキュリティ対策の違いなど、さまざまな要因が考えられます。拠点で独自システムを運用しておりセキュリティ対策が本社ほど手厚くないといった事情などもあるかもしれません。

公表スピードは国内より若干遅い

公表スピードの中央値を比べると、(全体5.6日のうち)国内5.0日に対し海外は6.3日と、海外拠点被害のほうがわずかに遅いという結果でした。差はわずか1日程度なので大きな違いではありませんが、「海外拠点は言語・時差・報告ラインの問題があって公表が遅れるのでは?」という想像とも整合する差ではあります。ただ、海外拠点で被害が発生しても、多くのケースでは国内と大きく変わらないスピード感で公表に至っているのが実態です。

実務におけるポイント

データから見えてきたのは、海外拠点、特に製造拠点のセキュリティが、グループ全体のリスクにつながるという事実です。特に以下は押さえておきたいポイントです。

• 海外拠点に本社と同等のセキュリティ水準を適用する(特にVPN・ネットワーク機器のパッチ運用)

• 有事の際の本社⇔海外拠点の報告ライン・エスカレーションフローを明文化しておく

• 被害時の公表判断権限(本社の広報統制下で動くのか、現地単独で動くのか)を整理しておく

• 海外子会社のネットワーク分離を徹底する(被害公表の中には「他のグループ会社への影響なし」と明記されているものもあり、分離が機能している状況がうかがえる)

8. まとめ データで見えてきた実態

ここまでの内容を整理すると、以下のようになります。

• 公表スピード: 約半数が5日以内、約8割が30日以内に公表。中央値5.6日・平均27.1日と大きな差があり、一部で長期化するケースが存在するものの、「分かっていることだけでも早く出す」が標準になりつつある

• 侵入経路: 「VPN等境界機器の脆弱性」が最多。認証情報(アカウント・パスワード)経由も一定数。2026年はクラウドが新登場したことに注目

• 公表の段階性: 「初動(事実と調査状況)→ 調査(漏えい範囲)→ 最終報告(再発防止・ダークウェブ調査)」の3段階で語られる内容が変わる。広報テンプレも3段階を基本に用意するといざという時に迷わない

• 被害内容: 被害状況記載の約7割で「漏えい・流出」への言及があり、個人情報の漏えいが被害公表の主要なトピック。暗号化被害(ランサムウェア)も一定程度発生している

• 対応状況: 外部専門家・復旧・警察・個人情報保護委員会が中心。2023年から現在までキーワードの顔ぶれはブレておらず、「基本を忠実に」が実態

• 海外拠点: 全体の約13%を占め、米国が突出、次いでアジア圏。被害企業の約4分の3が製造業で、国内の多業種に分散する分布とは対照的

この結果から分かるのは、公表実務も、侵入経路への備えも、有事の動き方も、「平時からの準備と基本的な対応の積み重ねが鍵になる」ということではないでしょうか。

9. おわりに

サイバー攻撃は、今や「いつか起きるかもしれない」ではなく「いつ起きても不思議ではない」フェーズに入っています。大切なのは、「何か起きてもうまく対応できる準備」を平時にしておくことです。

VPN機器のパッチを当てる、認証を強化する、ネットワークを分離する、ログを保全する、連絡先と判断権限を整えておく、広報の雛形を用意する、そういった「当たり前のこと」を平時に準備しておくことが、いざという時の対応を大きく左右します。

本記事が、皆さまの自社対策や備えの参考になれば幸いです。

最後に、もし「VPN機器の脆弱性管理が追いついていない」「インシデント発生時の対応フローを整備したいが何から始めればいいかわからない」「海外拠点のセキュリティガバナンスを見直したい」 といったお悩みがありましたら、ぜひ一度弊社へご相談ください。

浦田秀弥

おすすめ記事