本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

Bad Rabbit の横展開に関わるワーム活動において、セキュリティベンダー各社とも当初は脆弱性を利用しないものと想定していましたが、10/26になりTalos(Cisco)からEternalRomanceを利用しているという情報(※1)が発信されました。

我々は、実際の挙動として脆弱性が利用されていることを確認する為、十分強固なユーザー名及びパスワードの設定、かつ、パスワードダンプツールによって盗み取られる認証情報ではログインできない環境を作成し横展開に関する実検証を行ったところ、該当環境においてもネットワークを介しBad Rabbit に感染する状況を確認しました。さらに同一環境に対しMS17-010の更新プログラムを適用した後に再度検証を実施した結果、横展開による感染が行われなくなったことも併せて確認しました。

その際の感染端末から送信された通信内容を確認した結果、脆弱性攻撃と思われる通信が確認できた為分析を進めたところ、我々の調査においてはEternalSynergyと呼ばれる攻撃の通信と類似することを確認しました。

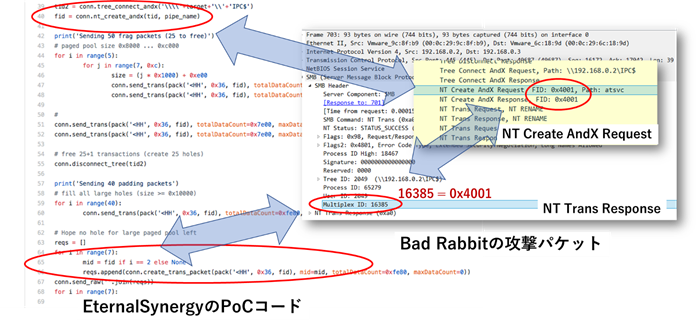

以下はEternalSynergyの公開されているPoCコードとBad Rabbit の攻撃パケットの比較ですが、SMB_COM_WRITE_ANDX RequestにおけるFID(0x4001)が、その後のNT Trans ResponseのMultiplex IDの値(16385=0x4001)となっている点が一致します。

図1 EternalSynergyのPoCコードとBad Rabbit の攻撃パケットの比較

また、Microsoft社が7月に公開したEternalSynergyに関する詳細解析レポート(※2)には、SMB_COM_WRITE_ANDX RequestのOtherInfoフィールドに、通常含まれるMIDではなくFIDが代わりに格納される旨の調査結果が記載されており、上記の結果と一致します。

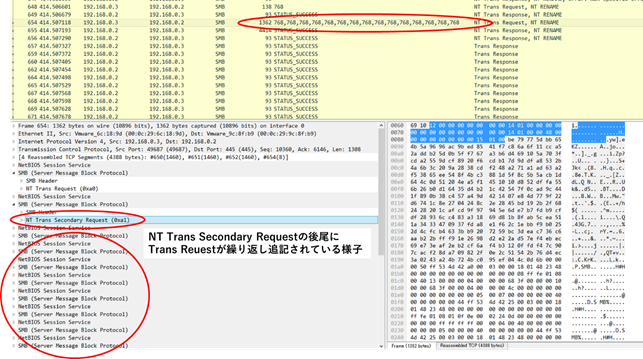

加えて、以下の図は我々が検証で取得したBadRabbit による送信データの一部ですが、NT Trans RequestにおけるNT Trans Secondary Requestの末尾へ、68バイトのSMBデータを繰り返し追記したリクエストを送信することでバッファーオーバーフローさせている様子が伺えます。

図2 BadRabbit による送信データの一部

上記のNT Trans Secondary Requestの後に繰り返されるSMBデータの内容はTrans Requestであり、EternalSynergyのTRANSACTIONリークフェーズにおけるネットワークトラフィックに見られる特徴の一つであることが、マイクロソフト社の詳細レポート(※2)の記述に記載されています。

これらのことから、Bad Rabbit が利用している脆弱性はEternalSynergy をベースとし改変されたExploitである可能性があると我々は推測しています。ただし、上記においてあくまで類似と記載しているように、攻撃と想定される送受信パケットの流れが上述のレポートと完全に合致しているわけではないため、元の脆弱性攻撃ツールをそのまま流用していることを、確証を持って示すことは困難であると想定しています。

いずれにしても、SMBv1パケットの送受信直後に攻撃が成立していることから、今回の攻撃はSMBv1の脆弱性を狙ったEternal系の脆弱性攻撃及びその類似攻撃である可能性は高いと考えられ、また、我々の実検証を通してMS17-010の更新プログラムの適用により当該脆弱性攻撃による横展開の感染防止が行えることを確認できたことから、少なくともMS17-010で修正された範囲の脆弱性が利用されていることに違いはありません。今一度各端末における更新プログラムの適用状況を再確認することをお勧めします。

※本調査において使用した検体(「Bad Rabbit」のドロッパー)は以下となります(前回の記事と同一検体):

SHA256: 630325cac09ac3fab908f903e3b00d0dadd5fdaa0875ed8496fcbb97a558d0da

| (※1) | Talos(Cisco)/Threat Spotlight: Follow the Bad Rabbit http://blog.talosintelligence.com/2017/10/bad-rabbit.html?m=1#more |

| (※2) | Microsoft / Eternal Synergy Exploit Analysis https://blogs.technet.microsoft.com/srd/2017/07/13/eternal-synergy-exploit-analysis/ |

関連ブログ記事

おすすめ記事