本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

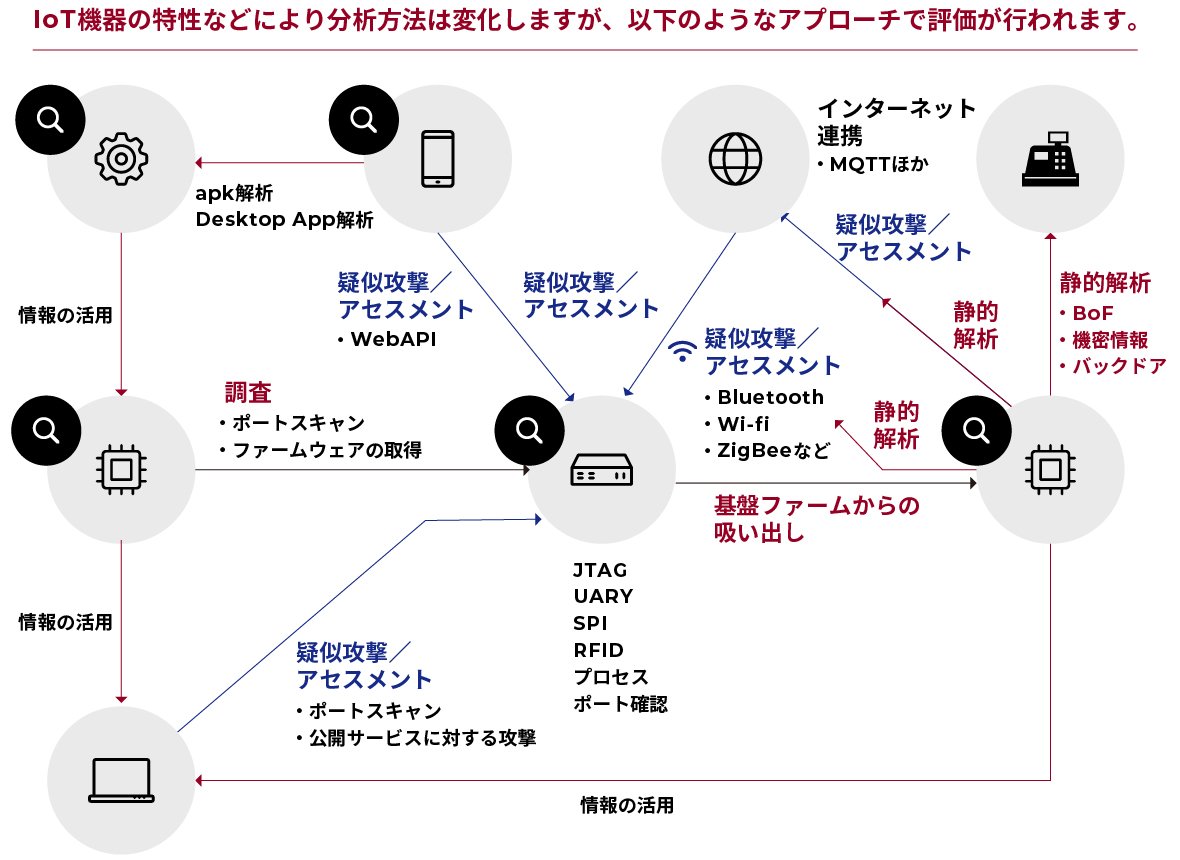

IoTセキュリティ診断(組み込み機器診断)は悪意を持った攻撃者の観点で疑似攻撃を行うアセスメントです。サーバ等と異なり、組み込み機器は攻撃者の手元に存在するため、ソフトウェア面だけではなく、ハードウェア面からも攻撃を受ける可能性があります。

IoT機器の場合、市場に出回る前のセキュリティ対策が重要です。IoTセキュリティ診断(組み込み機器診断)では、実際に攻撃を受けた場合の被害を事前に調査することでリリース前の対策の計画や製品のロードマップに活用することが可能です。

サービス内容

MBSDの組み込み機器セキュリティ診断(IoTセキュリティ診断)では悪意を持った攻撃者の観点で疑似攻撃を行います。機器管理用のコンソールなどで用いられるWebアプリケーションに対する診断やサービスを提供するポートに対するネットワーク脆弱性診断/ペネトレーションテストのアプローチだけではなく、独自仕様が盛り込まれることがある組み込み機器の通信やハードウェアに対して、経験豊富なセキュリティエンジニアが対象機器の脆弱性有無を手動で調査を行います。

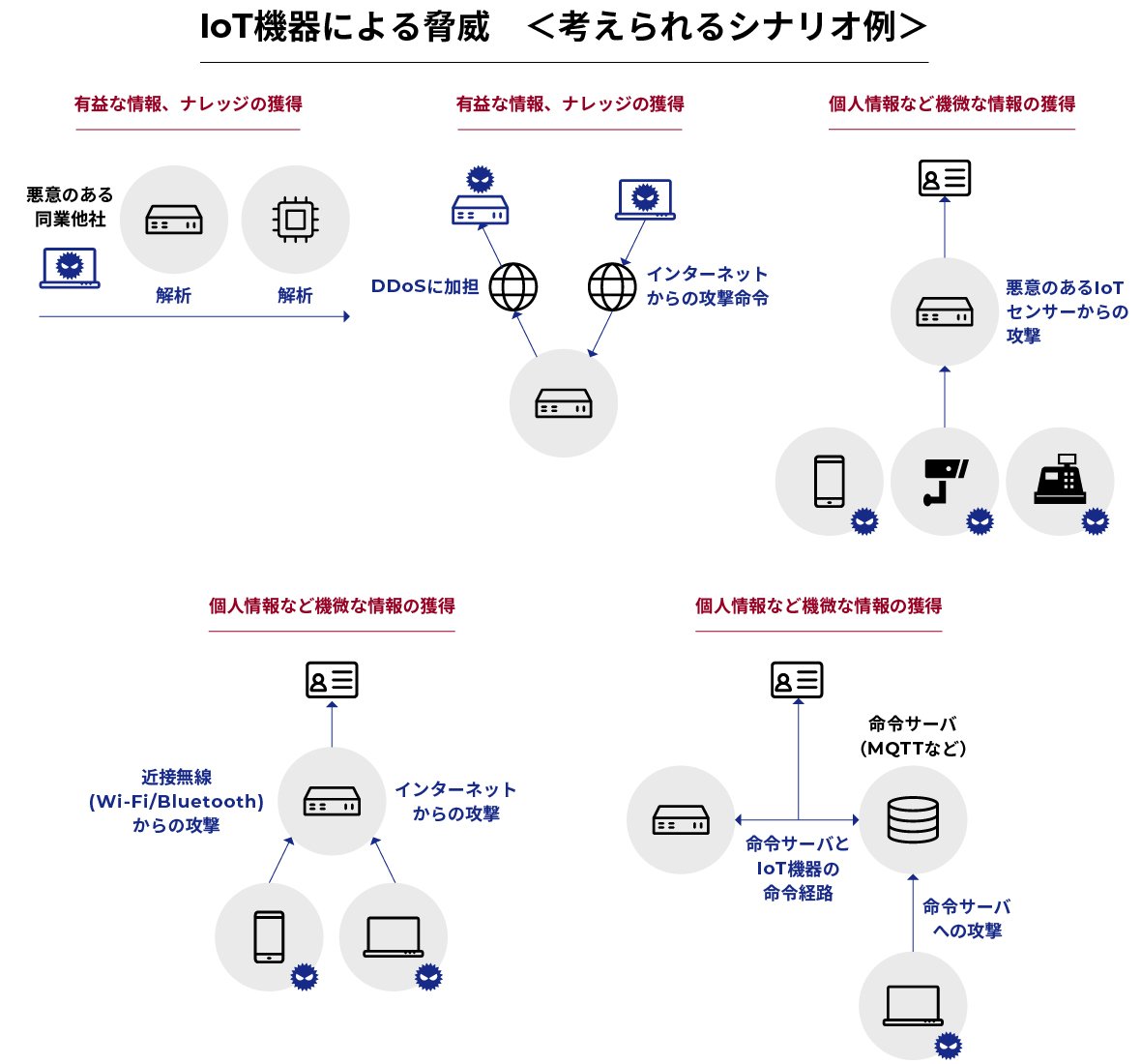

組み込み機器では用途や特性に応じて様々な脅威が発生します。 MBSDの組み込み機器セキュリティ診断(IoTセキュリティ診断)では、現実に即した驚異シナリオに沿って、ハードウェア面、ソフトウェア面など様々な観点から評価、分析を行います。

一般的に組み込み機器は、市場に出回ってからセキュリティ対策を行う場合、莫大なコストが発生します。市場に出回る前のセキュリティ対策はもちろん、既に市場に出回っている場合には、後続機種への修正反映することを目的として実施することが有効です。

サービスの特徴

機種の機能、特性等を考慮して実際の脅威や攻撃のシナリオ等を評価

組み込み機器は、機器ごと様々なサービスが提供されます。例えばIPカメラであれば、管理コンソールが乗っ取られないかと言う観点だけではなく、カメラの映像を盗み出すことはできないか、というように、機種の機能、特性等を考慮して実際の脅威や攻撃のシナリオを組み立て評価します。

IoT機器に対する深い知見と、高い解析技術

IoT機器では、独自のプロトコル(通信規格)によって制御されているケースが多く見受けられます。こういった独自仕様の通信に対して、解析を行い、問題点を見つけることができる高い解析技術を有しています。

多数の脆弱性発見実績

JPCERT/CCとIPAが共同で運営するJVN(Japan Vulnerability Notes)への脆弱性報告の公表において、新たな脆弱性(0day)を累計200件以上も報告しています。特に組み込み機器に関する報告も多数行っており、未知の脆弱性を発見する高いスキルを持つセキュリティエンジニアが弊社に多数在籍しています。

| CVE番号 | 問題概要 | CVSSv3基本値 |

|---|---|---|

| CVE-2025-26856 | OSコマンドインジェクション | 7.2 |

| CVE-2024-39771 | サーバ証明書検証不備 | 4.2 |

| CVE-2024-31406 | デバッグ機能が利用可能 | 8.8 |

| CVE-2024-32051 | ログファイルからの情報漏えい | 6.5 |

| CVE-2021-33044 | 認証不備 | 8.1 |

| CVE-2023-3330 | ディレクトリトラバーサル | 2.6 |

| CVE-2023-3331 | ディレクトリトラバーサル | 2.6 |

| CVE-2023-3332 | 格納型クロスサイトスクリプティング | 4.3 |

| CVE-2023-3333 | OSコマンドインジェクション | 6.8 |

| CVE-2022-36381 | OSコマンドインジェクション | 6.8 |

| CVE-2022-36293 | バッファオーバーフロー | 6.8 |

| CVE-2023-25946 | Capture-replay による認証回避 | 3.1 |

| CVE-2022-0183 | 機微な情報を暗号化していない | 4.6 |

| CVE-2022-0184 | 認証情報の不十分な保護 | 4.3 |

| CVE-2021-20852 | バッファオーバーフロー | 6.8 |

| CVE-2021-20853 | OS コマンドインジェクション | 6.8 |

| CVE-2021-20854 | OS コマンドインジェクション | 6.8 |

| CVE-2022-25915 | アクセス制限不備 | 8.8 |

| CVE-2021-20855 | クロスサイトスクリプティング | 5.4 |

| CVE-2021-20856 | クロスサイトスクリプティング | 5.4 |

| CVE-2021-20708 | OS コマンドインジェクション | 6.8 |

| CVE-2021-20709 | ダウンロードしたファイルの完全性検証不備 | 6.8 |

| CVE-2021-20638 | OS コマンドインジェクション | 6.8 |

| CVE-2021-20639 | OS コマンドインジェクション | 6.8 |

| CVE-2021-20640 | バッファオーバーフロー | 6,8 |

| CVE-2021-20645 | 格納型クロスサイトスクリプティング | 5.4 |

| CVE-2021-20646 | クロスサイトリクエストフォージェリ | 4.3 |

| CVE-2019-5985 | クロスサイトスクリプティング | 6.1 |

| CVE-2019-5986 | クロスサイトリクエストフォージェリ | 6.5 |

サービス提供フロー

1. 事前準備

- IoT機器に関するヒアリング及び事前の情報提供

- IoT機器の貸し出し手続きの実施

- 対象機器の理解

- シナリオ作成と診断スコープの決定

※お預かりするIoT機器は業務従事者のみに入退出が制限された作業部屋に保管し、作業を実施致します。

※貸し出しが行えない場合にはご相談ください。

2. 診断作業

完全手動による診断作業を実施。

3. 分析・評価

検出された問題の分析・評価を行います。

4. 報告

評価の結果を報告書にてご報告いたします。

本サービスに関するお問い合わせはこちら