本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

皆さん、こんにちは!MBSDに所属する『とある診断員』の洲崎です。

今回私もラスベガスにて開催されているBlack Hat USA 2018に参加しているMBSDのメンバーの一人です。今回はBlack Hat USAのトレーニングを受講いたしましたので、そちらの模様について現地よりレポートしたいと思います。

受講したトレーニングについて

Black Hat USAのトレーニングは開催期間である8月4日~8月9日の6日間の内、前半の4日間で行われます。トレーニングは4日間すべてを費やす4DAYSと前半と後半の期間に分かれる2DAYSという二種類があり、今回筆者は8月6日~7日の後半二日間で開催された2DAYSのトレーニングを受講いたしました。

Black Hat USA 2018 Trainings

https://www.blackhat.com/us-18/training/index.html

魅力的なトレーニングが沢山あるため、どのトレーニングを受講しようか非常に迷いましたが、今回私は以下のIoT(Internet of Things)セキュリティに関するトレーニングを受講いたしました。

PRACTICAL IOT HACKING: BASIC EDITION

https://www.blackhat.com/us-18/training/schedule/index.html#practical-iot-hacking-basic-edition-9820

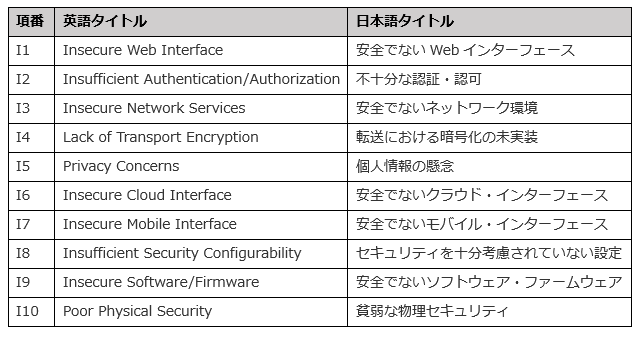

近年はIoT機器の普及が進んでおり、IoT機器に関する脆弱性診断のお話をいただくことも以前より多くなっていると感じます。OWASP IoT TOP 10というドキュメントでは、IoT機器において留意しなければならない10の脆弱性として以下の項目を挙げています。

OWASP IoT TOP 10 2014の項目一覧

OWASP Internet of Things Project

https://www.owasp.org/index.php/OWASP_Internet_of_Things_Project

これらの項目からも分かる通り一般的なWebアプリケーションなどとは違ったセキュリティの観点や攻撃経路などが存在するため、IoT機器の脆弱性診断を実施する場合にはIoT機器に対して特化した項目を診断する必要があります。私自身は、どちらかというとWebアプリケーションやNWに関するペネトレーションテストなどを得意としており、ハードウェア面の経験が浅いため、今回はそちらの分野のレベルアップを図りたかったこともあり、本トレーニングの受講を選択いたしました。

受講したトレーニングの内容

折角なので、本ブログにて今回受講したトレーニングの内容を紹介したいと思います。今回受講したトレーニングでは以下のような内容を学習しました。(なお、商用トレーニングということもありますので、概要のみを簡単に記載しております。)

【IoTセキュリティに関する概要の講義】

IoTに関する一般的な、良く利用されている技術、脅威や攻撃経路、セキュリティテストの流れなどについての座学でした。

【通信プロトコルに関する講義】

IoTにて良く利用される以下の通信プロトコルごとに、プロトコル仕様、セキュリティ面の問題点、通信プロトコルを悪用して攻撃するテクニックについての解説及びハンズオントレーニングを行いました。

- BLE

- CoAP

- ZigBee

- CAN BUS

【モバイルアプリケーションに関する講義】

IoT機器と連携するAndroidアプリを対象とした講義となります。Androidアプリケーションをデコンパイルし、問題点について解析するようなハンズオンを行いました。

【ファームウェアに関する講義】

IoT機器のファームウェアについて解析する講義となります。ファームウェア内にハードコーティングされているセンシティブな情報の調査や、バイナリファイルの静的・動的解析に関するハンズオントレーニングがありました。

【ハードウェアに関する講義】

IoT機器に関するハードウェア(パーツ及び解析に利用するToolデバイス)に関する講義となります。以下のようなハードウェアハッキングに関するハンズオントレーニングがありました。

- UART経由でのシェルアクセス

- JTAGを利用したファームウェア抽出&改ざん

- I2Cを利用した認証情報のスニッフィング

上記のようなIoTハッキングに関する一通りの基礎講義を二日間みっちり受講した感じです。特に二日目はハードウェアハッキングに関する講義がメインであり、なれない基盤と格闘しておりました(笑)

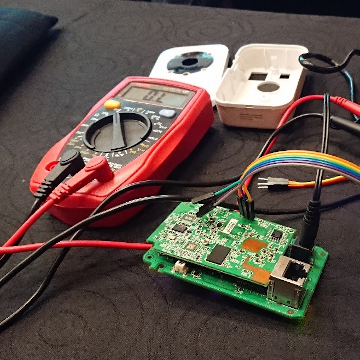

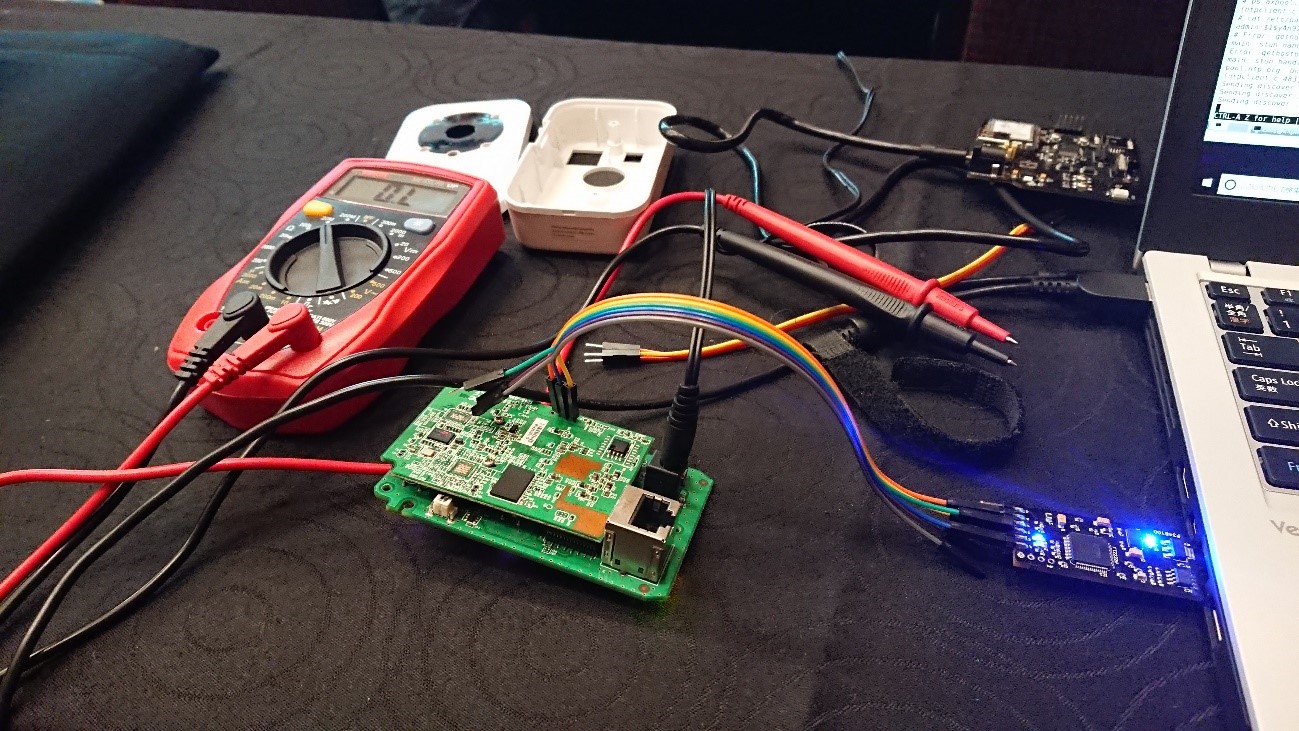

トレーニング用に配布されたIoT機器にUART経由で接続している所

なお、本トレーニングの講師の方が公開している「Expliot」といわれるIoTセキュリティテストのフレームワークはオープンソースとして公開されており、Black Hat USA 2018にも出展されていたようです。トレーニング時にもこちらツールを利用しました。

Expliot - Internet of Things Exploitation framework

https://gitlab.com/expliot_framework/expliot

という感じにて、非常に濃密で楽しい2日間を過ごさせていただきました!

今回恥ずかしながら私は、海外でのトレーニング受講を初めて経験したのですが、受講者の方々が、講義中に講師の方の説明を遮るぐらいの勢いで活発に質問しているのが非常に印象的でした。

また、今回のBlack Hat USA 2018には私の他にも日本から多数のエンジニアの方がトレーニングに参加していました。現地にて、それぞれの方が受講したトレーニング内容などについて情報交換することもでき、有意義な時間を過ごすことができました。他トレーニングを受講された方々もレベルの高いトレーニングに皆さん満足なさっていた印象です。

なお、今回トレーニングにて使用した以下のような機器を日本へのお土産としていただきました!実はトレーニング終了時に一部の機材は回収といわれてしまったのですが、戻ってから復習したかったこともありその場の勢いで購入してしまいました(笑)

トレーニングにて利用した機器

非常に細かく丁寧な解説が記載されているトレーニング資料やこれら機器など入手できたこともありますので、日本に戻ったらトレーニングの復習も兼ねて自社内にて勉強会などを行えたら良いなと考えております。

なお、この記事はBlack Hat USAが終了した直後に、現地にて執筆しております。弊社の他メンバーがあまりにも早く現地レポートのブログをリリースするので、私も頑張って現地にて執筆いたしました(笑)弊社メンバーはこの後Defconにも参加する予定です。引き続き夏の熱いセキュリティイベントを楽しみたいと思います。

以上、『とある診断員』からラスベガスより愛をこめて!

おすすめ記事