本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

Langflowの脆弱性(CVE-2025-3248)を狙った攻撃

今月は、Langflowの脆弱性(CVE-2025-3248)を狙った攻撃を観測しました。Langflowは、LLMアプリを視覚的に構築・実行できるLangChainベースのノーコード開発ツールです。本脆弱性は、4/8(火)に公開されたもので、攻撃者に悪用された場合、認証なしで任意のコードを実行されてしまう恐れがあります。

本脆弱性のCVSS値(脆弱性の深刻度)は、9.8(Critical)と評価とされており、深刻な脆弱性に位置づけられています。既にPoC(概念実証コード)が公開されており悪用事例も報告されているため、当該製品を使用されている場合は、早急に最新のバージョンにアップデートすることをお勧めします。

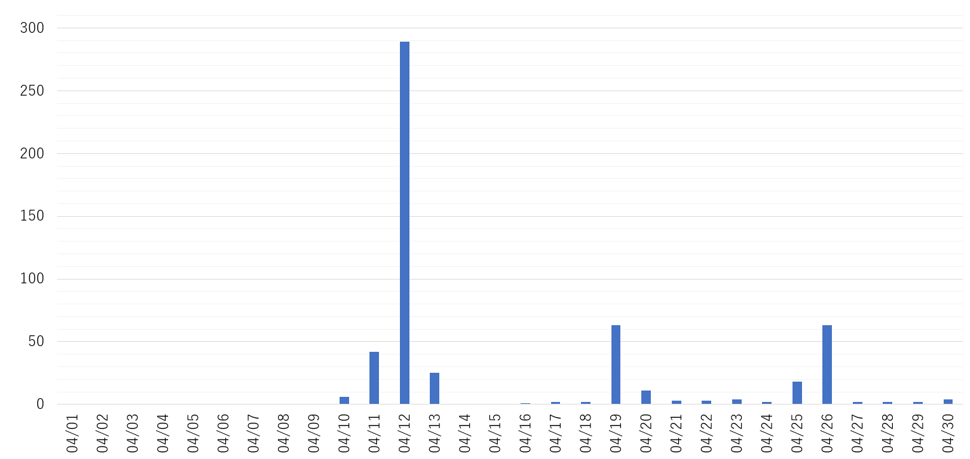

下図は、本脆弱性を狙った攻撃の検知数推移です。弊社SOCでは4/10(木)に初観測しております。

|

以下は、弊社SOCで検知した攻撃例です。APIエンドポイント「/api/v1/validate/code」に対して細工したリクエストを指定することで任意のコード実行(以下の攻撃例では「/etc/passwd」の取得)を試みた通信となっています。

|

POST /api/v1/validate/code HTTP/1.1 |

下表は、本脆弱性を狙った攻撃元国です。オランダ、フランスからの攻撃が半数を占めております。

| # | 2025年4月 | |

| 1 | オランダ | 30.0 % |

| 2 | フランス | 24.2 % |

| 3 | ドイツ | 10.1 % |

| 4 | アメリカ | 8.4 % |

| 5 | ポーランド | 7.6 % |

影響対象

- Langflow 1.3.0未満

対策方法

最新のバージョンにアップデートしてください。

参考情報

- CVE-2025-3248

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-3248 - Unsafe at Any Speed: Abusing Python Exec for Unauth RCE in Langflow AI

https://horizon3.ai/attack-research/disclosures/unsafe-at-any-speed-abusing-python-exec-for-unauth-rce-in-langflow-ai/

MBSD-SOC

おすすめ記事